DIFFER - ELVI ÉS ELMÉLETI MEGFONTOLÁSOK, ÚJDONSÁGOK

|

Mi a Differáció?

_ _ |

Valódi azonosítás, azaz valóban az azonosítandó személy személyének azonosítása.

Bárki beavatható ú.n. Differ-Userré. Így különbözik mindenkitől. Megkülönböztethető. 100%-os biztosíték a ténylegesen kizárólagos hozzáférés megteremtésére. |

|

|

100% biztonság?

_ _ |

Igen

Kizárólag a 100%-os biztonság a biztonság. Az 50, 90 vagy a 99%-os biztonság nem biztonság. Értelmetlen még a felvetés is. |

|

|

Lehetetlen!

_ _ |

A töltőtoll mérnökök is valami ilyesmit bizonygattak. Tévedtek.

A golyóstoll esetében nincs paca-veszély, nem folyik a tinta (mert nem tud folyni: sűrű). Fel sem vetődik a védelem szükségessége. Biztonság van. Bizalmasság. |

|

|

Miről van szó?

_ _ _ |

A PIN, a jelszó, a kód valójában DT, azaz Data Technology. Nem IT!

Mint ismeretes, az adat folyékony természetű, hisz kell hozzá tároló (=típus deklarálás). Az adat probléma. Veszély. Használata a Támadó számára is elérhető. Ez fenyegető. IT fenyegetés? Megengedhetetlen! Már a veszély feltételezhetősége is elfogadhatatlan. |

|

|

Mi a megoldás?

_ _ |

Limes-Információ Technológia

Folyamat kezelés, információ-flow vezérlés. IT Biztonság. Biztonság. Bizalmasság. Nem adatkezelés. Nincs adat. Fel sem vetődik az adatvédelem problémaköre. |

|

|

Mi az alapelv?

_ _ |

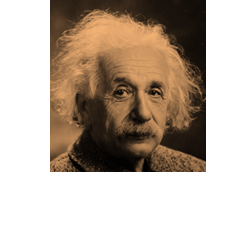

Szubjektum-centralizáltság

A User önazonossága megvalósítja azt, hogy ő maga a kulcs, a kód, a jelszó. A Differ-User személye, egyénisége helyett hogyan is léphetne fel Támadó? |

|

|

Hogyan?

_ _ |

A speciális Information-Disinformation GUI (ID-GUI) szelektál

Az ID-GUI eligazítja a Differ-Usert, hiszen ő generálta a mérvadó jeleket. Ez neki előny. A Támadó csupán képi zajt érzékel, és túl sok az info, a dezinfo. Ugyenez neki hátrány. |

|

|

Miként működik?

_ _ |

0-s számrendszer

A megfejtendő kód (adatok) szuperpozíciója az IT szintjén nem konkretizálódik. Az ID-GUI-n mindig csak részleteiben jelenik meg és közvetetten megfigyelhetően. |

|

|

Ez Mátrix?

_ _ _ |

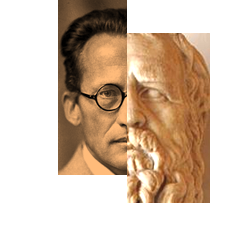

Kvantum áramlás

A Megfigyelő kialakítja a valóságot. A szubjekum a szubjektív objektumot. A Differ-User megteremti az aktuális azonosító kódot. A Támadó nem képes erre. Nem léphetek ugyanabba a folyóba egyszer sem. |

|

|

Új séma?

_ _ _ |

Igen. Információ dimenzió technológia

Bevezetésre kerül az immanencia keretrendszer. Esetileg felálló belső esemény a Differ-User személyéből kiindulva. Az elegendően sok tényező eredője a külső megfigyelő számára nem analizálható. |

|

|

Van

titok-tényező? _ _ |

Vannak generált határozatlansági (pontatlansági) momentumok

Támadó számára a cél és az út együttes (egyszerre pontos) átlátása lehetelen. Ennek részletei azonban e titok-szinten nem publikus. _ |

|

|

Akkor ez

valóban 100%-os IT Védelem? |

Nem IT védelem, hanem biztonság. Rezisztencia.

A Differ adat-csere az IT erőforráson nyilvános, hozzáférhető (nem védett). A Differ információ-csere metakommunikáció által folyik. Hozzáférhetetlen. Az I/O-n áramló adatok nem emergens szintűek. A csepp nem a folyó. |

|

| __ | __ | _________________________________________________________________________ |